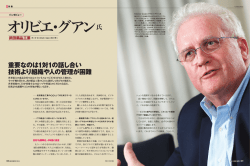

ITのオアシスはこうして守る

特集 ITのオアシスはこうして守る ストロング 日本で公衆 Wi-Fi (無線 LAN)サービスの整備が活気づいている。オリンピックが東京で開催さ れる2020 年に向けて官民の投資は拡大し、一般企業や地方自治体も次々とサービス提供に乗 り出した。この状況を歓迎するのは、Wi-Fi設備を狙うサイバー犯罪者も同じかもしれない。実害 は不明だが、攻撃に屈したWi-Fiサービスの存在も報告されている。整備に関わる企業や団体が 増えた今こそ、攻撃を想定したサービス作りにも目を向けるべきだ。利用者が集う 「ITのオアシス」 をどう守るか。先行者の経験から、強固なWi-Fiを築くノウハウを紹介する。 (玄 忠雄) 12 NIKKEI COMMUNICATIONS March 2015 [総論] そのWi-Fiは利用者を守れるか サービスを強固にする3つのポイント 無料サービスを中心に、公衆 Wi-Fi(無線 LAN)サービスを提供する一般企業や団体が増 えている。訪日外国人の観光需要などもあり、 利用者は概ね順調に増加中だ。その陰で、セキュ リティへの不安を印象付ける事件が起こってい る。Wi-Fi設備を狙ったサイバー攻撃である。 [パート1:サイバー攻撃に耐える] 通信事業者のノウハウを活用 監視の強化も必要に Wi-Fi設備にマルウエアが潜む 16 ・・・・・・・・・・・・・・・・・・・・・ [パート2:通信の秘匿性を高める] EAP認証が最善解 アプリやVPNも活用 ロシアのカスペルスキーは2014年11月、ホテ ルのWi-Fiサービスを狙った新手のサイバー攻 撃「Darkhotel」を確認したとする調査リポー 20 ・・・・・・・・・・・・・・・・・・・・ [パート3:利用者の追跡を可能にする] 使い勝手とどう折り合いをつけるか 24 サービスの横連携が鍵 ・ ・・・・・・・・・・・・・・・・・ トを公表した。アジア地域で調査を実施し、 「汚 染」された複数のホテルを確認したという。 攻撃の手口はこうだ。攻撃者はまず、通信機 器やサーバーの脆弱性など、Wi-Fi設備にある 脆弱な部分を見つけて、最初のマルウエア(不 正ソフト)を潜ませる。宿泊者のパソコンに別 のマルウエアを配信する役割を担った、 「母体」 となるマルウエアである。 Wi-Fi 写真:gettyimages この母体は、Wi-Fi接続時に表示される利用 手続きのWeb画面をトリガーにして活動する。 宿泊客が利用手続きを済ませると、米アドビシ ステムズの「Flash Player」など著名ソフトの 更新を促す偽の画面を出す。宿泊者が偽画面に だまされて更新ボタンを押すと、端末用のマル ウエアがダウンロードされパソコンに潜入する。 このマルウエアに、キーロガーなどパソコンか ら情報を抜き取る様々な機能が搭載されていた (次ページの図1) 。 今回のマルウエアは本社勤務の研究員がアジ アのある国に出張した際に宿泊したホテルで偶 然発見したという。複数のホテルから協力を得 て調査した結果、今回のケースでは宿泊者が March 2015 NIKKEI COMMUNICATIONS 13 [特集]ストロングWi-Fi Web画面で入力する部屋番号やIDなどの情報 メリットの一つは、利用者の属性を絞りやすい を用いて、特定の企業幹部に対象を絞り込む「標 点だ」と指摘する。例えば製造業や技術企業の 的型攻撃」だったことも判明した。カスペルス 機密情報を詐取するなら、関係者が宿泊する工 キーは「今回はホテルだったが、あらゆるWi-Fi 場や研究所に近いホテルが攻撃の狙い所になる。 設備が攻撃対象になり得る」 (日本法人の石丸傑 街頭のWi-Fiサービスでも、利用者層を想定 マルウエアリサーチャー)と警告する。 した攻撃が考えられるという。例えば、競技場 のWi-Fiサービスならスポーツ情報、商業施設 「利用者を想定した攻撃ができる」 なら商品の割安情報などに反応しやすい利用者 今後、Wi-Fiサービスを狙ったサイバー攻撃 が集まっている。施設運営者の情報配信を装い は広がるのか。現在のところ、他のベンダーが 情報内容も工夫すれば、怪しいと気付くのはか 同様の攻撃を確認・報告した例は見られない。 なり難しくなる。 カスペルスキーも、調査したホテルの数や Wi-Fiサービスの運営者にとって重要なこと Wi-Fi設備に対する攻撃手法などは「一切公開 は、 「公衆ネットワークは、攻撃を試みる利用者 できない」としており、Wi-Fi運営者にとって参 が常にいる前提で構築・運用する」 (エヌ・ティ・ 考になる情報はほとんどないのが実情だ。 テ ィ・ ブ ロ ー ド バ ン ド プ ラ ッ ト フ ォ ー ム ただし「目的に合うなら、十分にメリットが (NTTBP)の北條博史取締役サービス開発部 見込める攻撃手法ではないか」と指摘する関係 長)という通信事業者の常識だ。Darkhotelの 者は少なくない。ラック コンサルティングサー 報告は、Wi-Fi設備の規模を問わず、攻撃を前 ビス部の若居和直氏は、 「Wi-Fi設備を攻撃する 提にした強固な通信基盤を構築する必要性を再 図1 Wi-Fiサービスを踏み台にするサイバー攻撃が登場 ロシアのカスペルスキーが報告した「Darkhotel」は、認証画 面をトリガーにして「Flash Player」などの偽のアップデート画面を利用者のパソコンに表示し、マルウエアをダウンロー ドさせる。まず攻撃者がホテルのWi-Fi設備の脆弱性を突き、配信用マルウエアを潜ませたと見られる。 Wi-Fi設備 認証画面 偽のアップデート画面 ○ Hotel ようこそ ネット接続 ID: Password: 著名ソフトの更新に見せかけ、 「Darkhotel」本体を ダウンロード、実行させる 認証情報を監視 感染 Wi-Fi設備を攻撃、 配信用のマルウエ アを仕掛ける 14 NIKKEI COMMUNICATIONS March 2015 利用者が部屋番号 やIDなどを入力 ドライバーソフトのように見せかけた、キーロガー などの不正機能 図2 攻撃者を排除し、サービスの安全を守る「ストロングWi-Fi」構築のポイント 「攻撃に備えた強固な通信基盤の構築」 「盗聴から利用者を守る通 信の高い秘匿性の確保」 「問題発生時に備えた利用者追跡」という3つの取り組みがカギを握る。 サイバー攻撃に備えて通信基盤を強固に 接続時に利用者から見える機能や設備を制限 侵入、攻撃しにくいよう設備を設定・運用 ● 可能なら 「異常なアクセス」 を検知・即応できる運用体制を ● ● 通信の秘匿性を高める できる限り無線区間を暗号化する 暗号化されていないリスクを利用者に周知する ● 利用者により手間をかけない暗号方式を採る 利用者と利用状況を追跡可能にする (刑事事件・人権侵害に対し、 情報提供や捜査協力ができる) ● ● 利用者の了解を前提に、 「利用者を特定」 しやすい情報を得る 利用ログを適切に分析・保存できる仕組みを作る ● 可能なら利用者の手間を軽減する ● ● SECRET 認識させた事例と言える。 サイバー犯罪や迷惑行為を寄せ付けない しても利用者の使い勝手を損なう。セキュリティ と利便性の間でうまく折り合いをつける必要が ある。特に利用者の追跡は、万全を期すと個人 強固な通信基盤の構築に加えて、Wi-Fi運営 情報の提供を求めることになり、逆に利用者の 者がセキュリティ対策で考えるべきポイントは 反発を招いてしまう。むしろ今は、個人情報を 2つある。一つは盗聴の恐れをなくすために「通 一切提供せずに利用できるなど、手続きを簡便 信の秘匿性を高める」 、もう一つはサイバー犯罪 化するサービスも増えている。 などに捜査協力できるよう「利用者と利用状況 しかし、日本インターネットプロバイダー協 を追跡可能にする」ことだ(図2) 。 会副会長などを務める京都情報大学院大学の立 通信の秘匿性は、公衆Wi-Fiサービスであま 石聡明准教授は、 「利便性ばかりを追求して、セ り重視されてこなかった。有料サービスでさえ、 キュリティや利用の追跡性をおろそかにする風 通信内容を暗号化する / しないで 2 系統の 潮は危険だ。スパムメールがあふれた初期の携 ☞SSIDを併用しているものが多い。しかし状 帯電話向けインターネット接続サービスを思い 況は変化しつつある。例えば携帯電話大手3社 起こしてほしい」と警鐘を鳴らす。サイバー犯 は、暗号化していないSSIDを縮小し、より暗号 罪やスパムメールのような迷惑行為は、追跡が が強固なSSIDへの世代交代も進めている。無 ゆるく活動しやすい場所をターゲットにする。 料サービスでも、アプリを活用することで、暗号 これらを遠ざけるため、利用者特定につながる 化したSSIDを利用者に提供する取り組みも始 情報取得をもっと努力すべきという声は通信事 まっている。 業者を中心に強い。 利用者の追跡も、使いやすさをなるべく損な サイバー攻撃への耐性を高め、通信を秘匿す わずに高める試みが続いている。☞SNSのアカ ることで利用者の安心と安全を守る。一方で利 ウントを使ってWi-Fiサービスを利用できる 用者の追跡を可能にする運用で、犯罪行為を遠 SNS認証は試みの一つだ。 ざける。こうした強固なWi-Fi、いわば「ストロ ただ、あるゆる面で運用を厳格化すると、どう ングWi-Fi」を構築する機運が高まっている。 本文中☞の付いた用語を解説 SSID ▶ Service Set Identifier。無線 LANのアク セスポイントを識別するた めのID。 SNS ▶ Social Networking Service。 March 2015 NIKKEI COMMUNICATIONS 15

© Copyright 2026